PDM系统的安全分析及安全策略研究

发布时间:18-04-11

PDM系统的安全分析及安全策略研究

PDM信息管理系统是一种依赖于计算机和网络的信息系统,人、设备、网络以及软件对PDM系统的正常运行起着关键作用。PDM系统的安全是指采用技术和非技术的各种手段,通过系统的安全设计实现安全管理,使运行在计算机网络中的PDM系统有保护,没有危险,即组成系统的硬件、软件和数据资源受到妥善的保护,不为自然和人为因素而遭受破坏、更改或者泄露系统中的信息资源,使PDM系统能连续正常运行。

1PDM系统结构模型

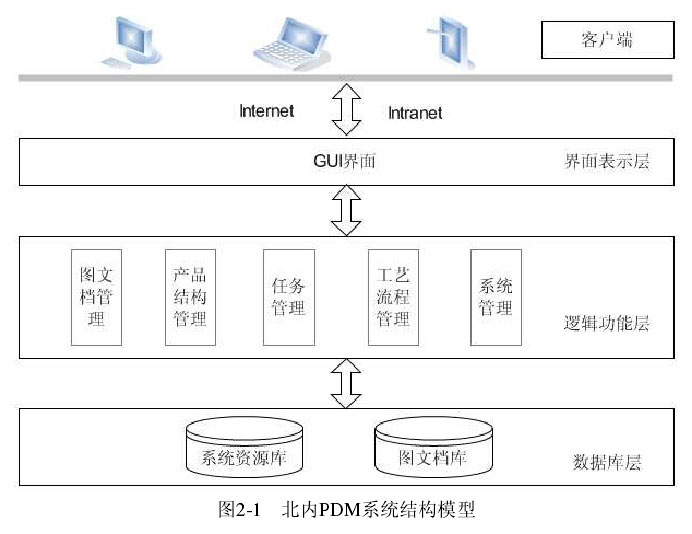

参阅传统的PDM系统,结合公司对PDM系统的具体需求,建立PDM系统的结构模型如图2-1所示:

(1)界面表示层用户通过IE浏览器对系统进行操作。该层主要设定了系统后台模块的表现样式,增加系统的友好度和可用性。

(2)逻辑功能层包括了本PDM系统的主要功能模块:图文档管理模块、产品管理模块、任务管理模块、工艺流程管理模块和系统管理模块。任何功能模块内部的业务流程,都要经过任务管理模块,统一对业务流程中所产生的事物提醒进行中转处理。不同用户对应不同的任务管理模块。

(3)数据库层保存了系统中的主要资源信息。所有上传的文档、图纸和数据资源,都保存到图文档库中。

2影响PDM系统的不安全因素分析

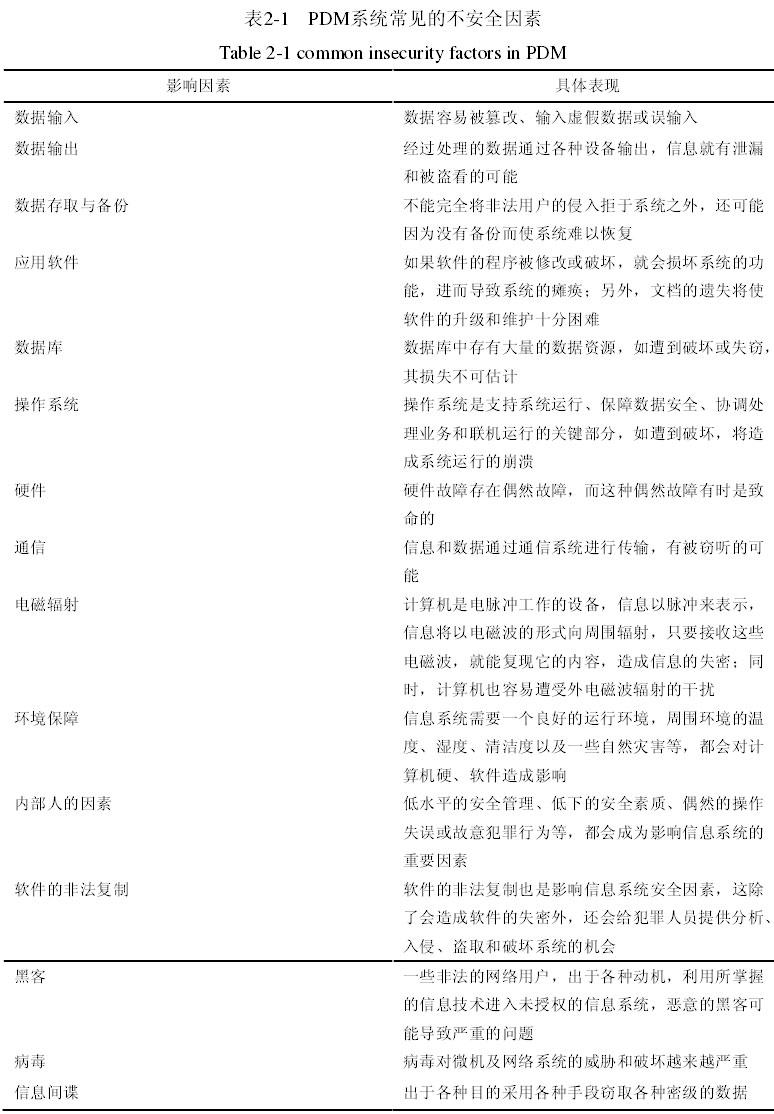

由于本PDM系统是支撑于硬件、网络、操作系统、数据库系统之上的,同时系统运作需要用户的参与。因此PDM系统的安全性问题主要涉及硬件安全、网络安全、操作系统的安全、数据库内数据的安全、应用软件的安全、以及用户的参与带来的安全问题等。具体如表2-1所示。

3PDM系统的安全目标

3.1信息安全的基本属性

从整体上看,PDM系统属于网络信息系统范畴。网络信息系统的安全主要是指保护系统信息不受外来的威胁和侵害,即使发生事故时,也能对数据进行及时恢复。从技术角度来说,信息安全有以下几点基本属性

(1)可靠性((Reliability)可靠性是指网络信息系统能够在特定环境和时间内保持系统正常功能的特性,这是对系统安全的最基本的要求之一。可靠性一般通过抗毁性、生存性和有效性等进行测度。抗毁性是指系统在人为破坏下的可靠性,如在黑客攻击下,系统继续提供服务的能力。生存性是系统在随机破坏之下的可靠性。有效性是一种基于业务性能的可靠性。可靠性主要表现在硬件可靠性、软件可靠性、人员可靠性和环境可靠性等方面。

(2)完整性(Integrity)完整性是指网络信息未经授权不能进行改变的特性,它要求信息在存储、传输过程中不被删除、篡改、伪造、重放等,是一种面向信息的安全性。

(3)可用性(Availability)可用性是指系统信息可被授权的实体访问并按需使用的特性,是网络信息系统面向用户的安全性能。可用性应该能够满足身份识别、访问控制、负载均衡、审计跟踪等的要求。

(4)保密性((Confidentiality)主要指网络信息不被泄露给非授权用户,即只为授权用户使用的特性,包括防窃取、防辐射、信息加密和物理保密等。

(5)可控性((Controllability)主要指信息在网络上进行有控制的传播的特性。

(6)杭抵赖性((Non-repudiation)主要是指信息交互过程中,通信的参与者身份的真实同一性,防止发信方对己发送的信息否认。

总体来看,信息安全就是要保证信息的基本属性不被破坏,信息按照发送方的意愿成功被接收方接收。

3.2PDM系统安全目标

对PDM系统的安全分析是在全方位和整体的高度上,因此,相应的系统安全目标也是分层次的,在不同层次解决处理不同的安全问题。结合公司对系统安全的实际需求,论文把系统安全目标归结为以下几个方面:

(1)网络可用性网络是应用系统和业务的载体,网络中断对于业务和系统来说就意味着中断停止,将带来非常大的影响,因此必须保证网络的持续有效的运行,防止对关键网络设施的入侵和攻击,防止通过消耗带宽等方式破坏网络的可用性。

(2)系统可用性运行业务系统的各主机、数据库、应用服务器系统的安全运行同样十分关键,安全控制体系必须保证这些系统不会遭受来自内外网络的非法访问、恶意入侵和破坏。

(3)数据机密性重要信息的泄密将直接影响企业的安全和经济利益。安全控

制必须保证这些重要信息在传输和存储时的机密性和完整性。

(4)访问的可控性对关键网络、系统和数据的访问必须得到有效的控制,这要求系统能够可靠确认访问者的身份,谨慎授权,并对任何访问进行审计。

(5)灾难恢复能力经常性的备份以及快速、精确的恢复可以使系统在遭到灾难性破坏时将损失降低到最低程度。

另外,保护硬件资源不被非法占有,软件资源免受病毒的侵害,都构成了整个信息系统的安全目标。

4PDM的安全可控模型

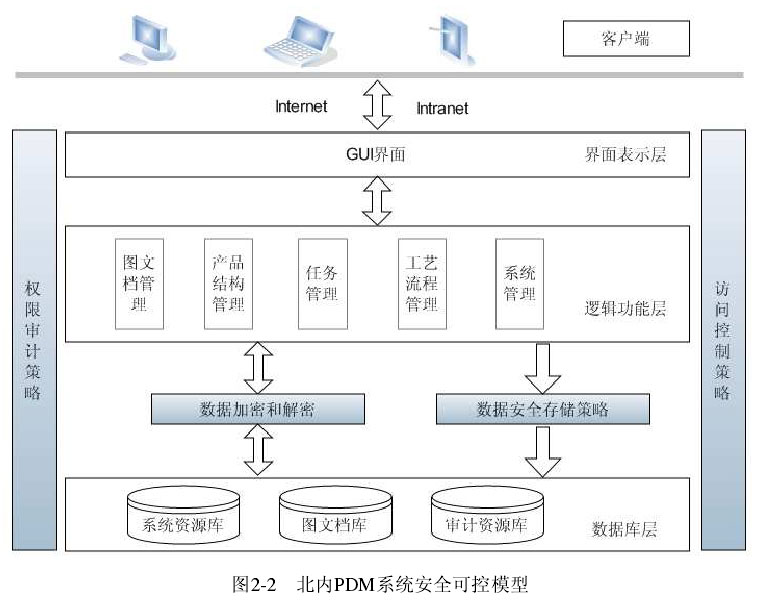

依据上述PDM系统安全隐患分析的结果,结合PDM软件的安全目标,从系统应用安全考虑,设计出有针对性的防范安全隐患的软件架构,如图2-2所示。通过建立安全可控的PDM系统结构模型,可有效地保护PDM系统内数据的安全性、完整性和可靠性,并通过访问安全认证和权限审计来预防和阻止攻击。

(1)访问控制策略用户登录系统之后,将会自动调用系统的访问控制策略,目的是让不同身份或权限的用户所面对的用户界面不同,使系统界面和用户权限相关。例如系统管理员的界面菜单内包括系统管理的菜单项,如用户管理、权限管理等,而一般用户(普通权限用户)的界面上不会出现上述菜单项。给不同的角色授予不同的功能性权限,可以很好地从源头限制不合适的用户越权操作和蓄意破坏,有力地保障了数据的安全性。

(2)权限审计策略用户通过身份认证并获取权限后,对系统相关模块进行操作。该操作行为,默认为安全的,将不再受到访问控制策略的监督和控制。此时,用户通过某些不法手段或严重的失误对系统进行的破坏性操作,将对系统信息的完整性和安全性造成极大威胁。引入权限审计技术,对授权用户的操作行为进行跟踪记录和监督,保证用户行为的规范可信,并及时地制止任何对系统的严重破坏性行为。

(3)数据安全存储策略基于网络的PDM信息系统,允许多用户同时对系统进行访问,在与数据库进行数据交互时,因为用户的竞争写入,可能会导致数据库中同一数据的不一致。同时,大量数据传入数据库的过程中,可能会因为系统故障或网络传输等原因,导致数据的不完整。因此,必须采取一定的数据安全存储策略,保证PDM系统信息的完整性、同一性、可靠性。

(4)数据加密和解密作为一个数据管理平台,PDM系统管理的文件和数据都存放在数据库内。但这些数据不应仅仅依靠操作系统、网络和数据库的安全机制来保证数据的安全,而应该采用加解密技术,使进入PDM系统和数据库的数据均为加密过的数据,以防不法分子绕过PDM系统的安全控制机制,直接对存放在操作系统和数据库内的数据进行窃取和攻击。

为了使PDM系统形成比较完善的安全控制体系,需要从数据和过程两方面进行考虑,在不同的安全保护层次上实现数据和过程的安全。论文在后续章节中,将对以上安全策略进行详细研究和探讨。

小结

本章首先介绍了PDM系统的基本结构,并对影响该系统的不安全因素进行了详细分析,根据企业对PDM系统安全的具体需求,从系统应用安全角度,提出了一种PDM系统的安全可控模型,并分析了该模型中各安全策略的内容和主要功能,对实施PDM系统的安全建设具有一定的参考价值。

本文为御云PLM软件原创文章,如想转载,请注明原文网址摘自于

http://www.plmsoft.com.cn/news/gsxw/117.html,请注明出处;谢谢配合!